作者:Sean Coonce / 译:戴老板 / 来源: 白话区块链学堂

上周三我丢失了价值10万美元的加密货币。这笔钱在一天内就因为一次“SIM卡转移攻击”从我的Coinbase帐户中消失了。这件事已经过去了四天,我整个人都非常沮丧。食不知味,夜不能寐,觉得自己被焦虑,懊悔和难堪的感觉浸没。

这是我人生中最昂贵的一课,我想与尽可能多的人分享我从这次事件中得到的经验教训。希望借此提高大家对这类SIM卡攻击的认识,从而加强你们在线身份的安全性。

另外,我从此次攻击事件中得出的经验教训仍不太成熟(我还没有把这件事情告诉我的家人),请大家口下留情,保留对本文所提出的仍显幼稚的安全措施的评论。

攻击的细节

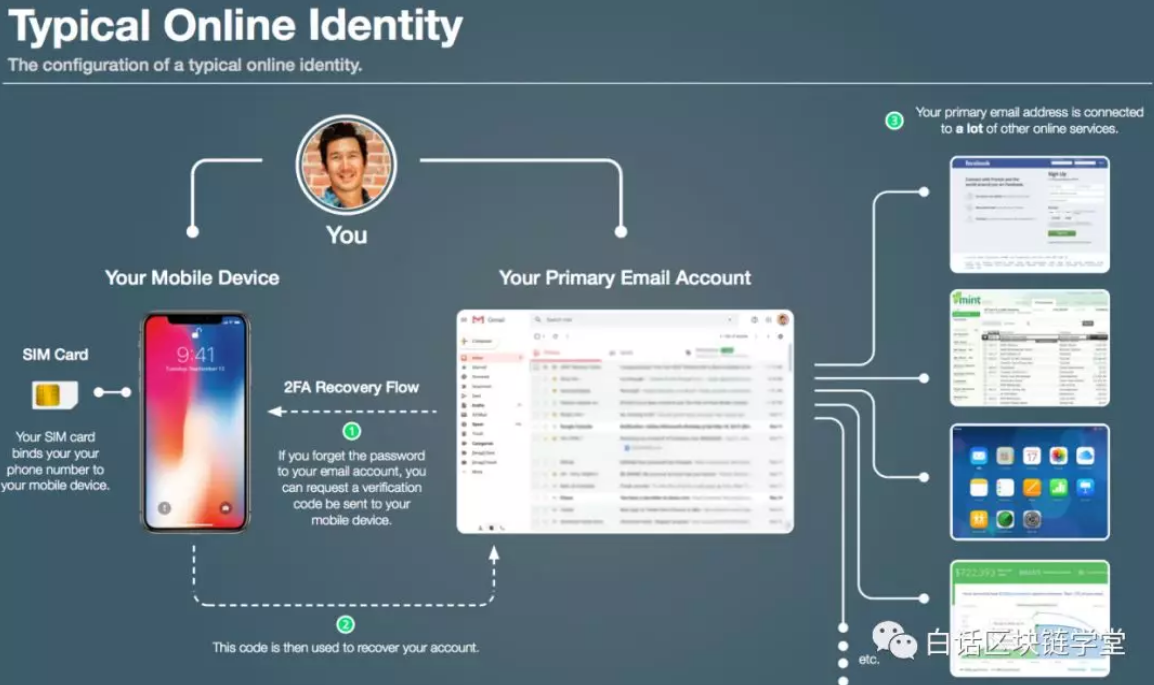

你可能会先问一个问题,究竟什么是“SIM卡转移攻击”?为了讲清楚攻击发生的原由,需要大家先来看一下典型的在线身份验证。对于大多数人来说,下面这张图应该看起来很熟悉。

•我们手机里的SIM卡把手机号码和手机绑定在了一起

•我们手机里的SIM卡把手机号码和手机绑定在了一起

•当我们忘记邮箱账号的登录密码时,可以要求邮箱发送一个验证码给你的手 机,这个验证码会被用于恢复你的邮箱账号

•我们的邮箱地址与许多在线服务绑定在了一起

授权的SIM转移

允许用户将SIM卡转移到另一台设备是移动运营商提供的一项服务。这项服务允许用户将他们的电话号码转移到新设备上。在大多数情况下,当我们有了新手机或者要更换移动运营商时就会发生这种情况,这是完全合法的要求,

SIM卡转移攻击

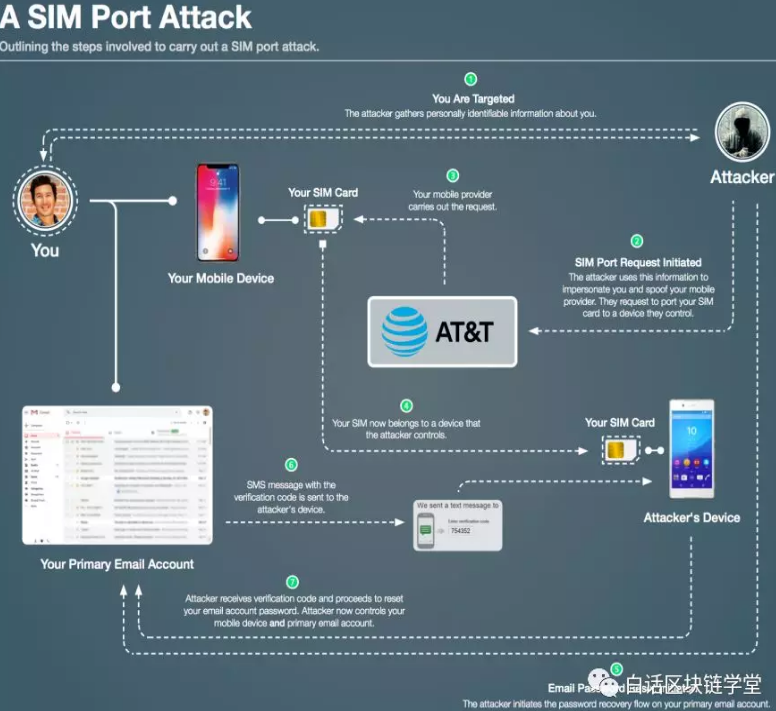

但是,“SIM转移攻击”是由未经授权的攻击者执行的恶意转移。攻击者把你的SIM卡转移到他们控制的手机上。然后,攻击者在你的电子邮件帐户上启动密码重置流程。验证码会从你的电子邮件提供商发送到你的电话号码 - 攻击者会截获该电话号码,因为他们现在控制了你的SIM卡。下图逐步概述了攻击的流程。

•首先攻击者会收集你的个人信息,把你锁定为攻击目标

•启动SIM卡转移申请,利用收集到的个人信息向移动服务商证明是你本人发起的申请,并要求移动服务商将你的SIM卡转移到一个由他们控制的设备上

•现在你的SIM被转移到了一个由攻击者控制的设备上

•重置邮箱密码,等待邮箱将验证码发到他们的手机上

•邮箱将验证码通过短信发送至攻击者的手机上

•攻击者获取验证码,开始重置你的邮箱密码,现在他们已经获得了你的手机和电子邮箱的控制权

一旦攻击者控制了你的电子邮箱帐户,他们就会开始横向移动你通过该电子邮件管理的任何对他们而言有利可图的在线服务(银行帐户,社交媒体帐户等)。如果他们再做得过分些,甚至可以锁定你的帐户而你却对此无能为力。

这里我们稍微花点时间整理下你通过一个谷歌帐户绑定的大量个人敏感信息:

•你的住址,出生日期和其他私人的个人身份信息

•有机会获取你或者你伴侣的照片

•访问你的日程表和近期的旅行日程

•访问你的私人电子邮件,文档和历史搜索记录

•获取你的联系人列表、这些联系人的私人信息以及你们之间的关系

•获取你用电子邮箱地址作为身份验证来源的所有其他在线服务

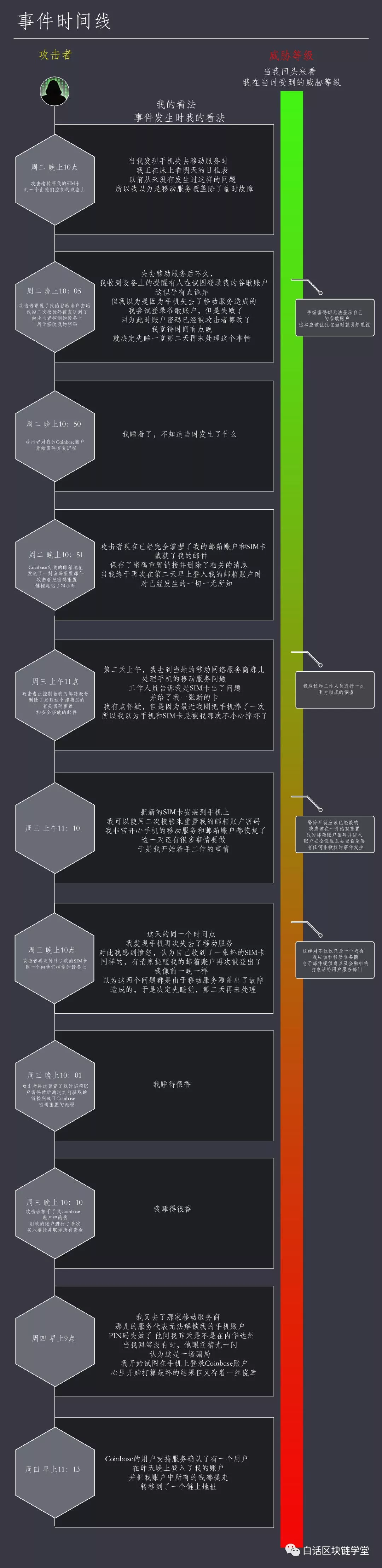

这次攻击事件的时间线

通过上面的铺垫,相信你们对攻击者如何进行此类SIM卡转移攻击以及攻击会造成的后果已经有了一定的了解,下面和大家详细说一下我受到的这次攻击发生过程、攻击是如何发起的、攻击过程中我的经历,以及万一你也遇到类似的情况,可以做些什么来保护自己。

攻击发生的时间线可以分为四个部分:

•我所经历的:从我的观点来看所经历的事件——如果你遇到类似的事情,这些 都是你可能受到攻击的明确指标。

•攻击者当时正在做什么:黑客潜入我的Coinbase帐户时采用的策略。

•我感受到的威胁级别:在这些事件发生时我感受到的威胁级别。

•我应该拥有的威胁级别:事后想来,在这些事情发生时我希望自己拥有的威胁级别。

经验教训+建议

这是我人生中最昂贵的一课。我在1天内永远的失去了这笔对我而言意义重大的净资产。以下是我的一些如何加强防护措施的建议:

•使用硬件钱包保护你的密码:无论什么时候,如果你没在交易,就把你的密码保存在硬件钱包/离线钱包/多重签名钱包,而不是把资金闲置在交易平台。

我把Coinbase当作一个银行账户,一旦遭受攻击是没有任何可以挽回的措施的。虽然我比大多数人更了解把钱放在交易平台的风险,但从未想过这种事情会发生在我身上。我现在非常后悔没有对我的加密货币采取更有力的安全措施。

•基于手机短信服务的二次验证并不够安全:无论你想保护的是你的线上资产还是线上身份,请使用一些硬件装备来增强防护措施(比如说攻击者为了实施攻击就必须在现实生活中拿到你储存密码的装备)。

谷歌身份验证器和Authy可以将你的移动设备转变为这样的硬件装备从而提高安全性,但我建议你更进一步:选一个你可以实际控制且不会被攻击者欺骗的Yubikey(一个小型USB设备)。

•减少你的上网痕迹:抑制你想要在网上分享个人身份信息的冲动(比如你的出生日期,住址,带有地理位置信息的图片等)。在发生攻击时,所有这类公开的数据信息都会被用做发起攻击的工具。

•谷歌的语音二次验证:在某些情况下,在线服务不支持基于硬件的二次验证(它们依赖于安全性较弱的短信服务二次验证)。这种时候,你最好是创建一个谷歌语音电话号码(它无法通过SIM卡转移)并使用谷歌语音电话作为你二次验证的工具。

•再创建一个电子邮件地址:不要将所有东西都绑定到同一个电子邮件地址。为一些非常重要的在线身份(银行帐户,社交媒体帐户,加密货币交易平台等)再创建一个邮件地址。这个邮件地址得保密,不要将它用于任何其他内容并使用基于硬件的2次验证增强这个邮件地址的安全性。

•离线密码管理器:使用密码管理器输入密码。最好是能使用离线密码管理器,比如Password Store(一个用于管理密码的软件)。

关于读者们的评论……

鉴于我极为不成熟的安全防护措施,我也许活该被黑客攻击,我已经学到这点了,虽然这并不会让我受到的伤害少一些。

我讲出这次事件始末的目的是:

•让大家知道遭到攻击是多么容易的一件事

•采纳我在上面提出的建议来加强你们的在线身份安全性

我本可以做一些非常简单轻松的防护措施来保护自己。我总忍不住想“如果我····”,那事情的发展是不是就会完全不一样了。

然而,当我这样想的时候,另外两种想法也向我袭来:懒惰和幸存者偏差。

我从未经历过攻击,因此我没有严肃对待我的在线安全问题,虽然我了解自己的风险状况,但我总是懒得以更严谨的态度来保护我的资产。

我恳请你们从我的这些错误中吸取教训。